Пароли не взламывает только ленивый. Недавняя массовая утечка учетных записей из Yahoo только подтверждает тот факт, что одного лишь пароля - и совершенно неважно, какой он будет длины и сложности, - уже недостаточно для надежной защиты. Двухфакторная аутентификация - это то, что обещает дать такую защиту, добавляя дополнительный уровень безопасности.

В теории все выглядит неплохо, да и на практике, в общем-то, работает. Двухфакторная аутентификация действительно усложняет взлом учетной записи. Теперь злоумышленнику недостаточно выманить, украсть или взломать основной пароль. Для входа в учетную запись необходимо ввести еще и одноразовый код, который… А вот каким именно образом получается этот одноразовый код - и есть самое интересное.

Ты неоднократно сталкивался с двухфакторной аутентификацией, даже если никогда не слышал о ней. Когда-нибудь вводил одноразовый код, который тебе присылали через СМС? Это оно, частный случай двухфакторной аутентификации. Помогает? Честно говоря, не очень: злоумышленники уже научились обходить и этот вид защиты.

Сегодня мы рассмотрим все виды двухфакторной аутентификации, применяемой для защиты учетных записей Google Account, Apple ID и Microsoft Account на платформах Android, iOS и Windows 10 Mobile.

Apple

Впервые двухфакторная аутентификация появилась в устройствах Apple в 2013 году. В те времена убедить пользователей в необходимости дополнительной защиты было непросто. В Apple не стали и стараться: двухфакторная аутентификация (получившая название двухэтапной проверки, или Two-Step Verification) использовалась только для защиты от прямого финансового ущерба. Например, одноразовый код требовался при совершении покупки с нового устройства, смене пароля и для общения со службой поддержки на темы, связанные с учетной записью Apple ID.

Добром это все не кончилось. В августе 2014 года произошла массовая утечка фотографий знаменитостей . Хакеры сумели получить доступ к учетным записям жертв и скачали фото из iCloud. Разразился скандал, в результате которого Apple в спешном порядке расширила поддержку двухэтапной проверки на доступ к резервным копиям и фотографиям в iCloud. В это же время в компании продолжались работы над методом двухфакторной аутентификации нового поколения.

Двухэтапная проверка

Для доставки кодов двухэтапная проверка использует механизм Find My Phone, изначально предназначенный для доставки push-уведомлений и команд блокировки в случае потери или кражи телефона. Код выводится поверх экрана блокировки, соответственно, если злоумышленник добудет доверенное устройство, он сможет получить одноразовый код и воспользоваться им, даже не зная пароля устройства. Такой механизм доставки - откровенно слабое звено.

Также код можно получить в виде СМС или голосового звонка на зарегистрированный телефонный номер. Такой способ ничуть не более безопасен. SIM-карту можно извлечь из неплохо защищенного iPhone и вставить в любое другое устройство, после чего принять на нее код. Наконец, SIM-карту можно клонировать или взять у сотового оператора по поддельной доверенности - этот вид мошенничества сейчас приобрел просто эпидемический характер.

Если же у тебя нет доступа ни к доверенному iPhone, ни к доверенному телефонному номеру, то для доступа к учетной записи нужно использовать специальный 14-значный ключ (который, кстати, рекомендуется распечатать и хранить в безопасном месте, а в поездках - держать при себе). Если же ты потеряешь и его, то мало не покажется: доступ в учетную запись может быть закрыт навсегда.

Насколько это безопасно?

Если честно, не очень. Двухэтапная проверка реализована из рук вон плохо и заслуженно получила репутацию худшей системы двухфакторной аутентификации из всех игроков «большой тройки». Если нет другого выбора, то двухэтапная проверка - это все же лучше, чем ничего. Но выбор есть: с выходом iOS 9 Apple представила совершенно новую систему защиты, которой дали бесхитростное название «двухфакторная аутентификация».

В чем именно слабость этой системы? Во-первых, одноразовые коды, доставленные через механизм Find My Phone, отображаются прямо на экране блокировки. Во-вторых, аутентификация на основе телефонных номеров небезопасна: СМС могут быть перехвачены как на уровне провайдера, так и заменой или клонированием SIM-карты. Если же есть физический доступ к SIM-карте, то ее можно просто установить в другое устройство и получить код на совершенно законных основаниях.

Также имей в виду, что преступники научились получать SIM-карты взамен «утерянных» по поддельным доверенностям. Если твой пароль украли, то уж узнать твой номер телефона - плевое дело. Подделывается доверенность, получается новая SIM-карта - собственно, для доступа к твоей учетной записи больше ничего и не требуется.

Как взломать аутентификацию Apple

Взломать этот вариант двухфакторной аутентификации достаточно несложно. Есть несколько вариантов:

- считать одноразовый код с доверенного устройства - разблокировать не обязательно;

- переставить SIM-карту в другой аппарат, получить СМС;

- клонировать SIM-карту, получить код на нее;

- воспользоваться двоичным маркером аутентификации, скопированным с компьютера пользователя.

Как защититься

Защита с помощью двухэтапной проверки несерьезна. Не используй ее вообще. Вместо нее включи настоящую двухфакторную аутентификацию.

Двухфакторная аутентификация

Вторая попытка Apple носит официальное название «двухфакторная аутентификация». Вместо того чтобы сменить предыдущую схему двухэтапной проверки, две системы существуют параллельно (впрочем, в рамках одной учетной записи может использоваться лишь одна из двух схем).

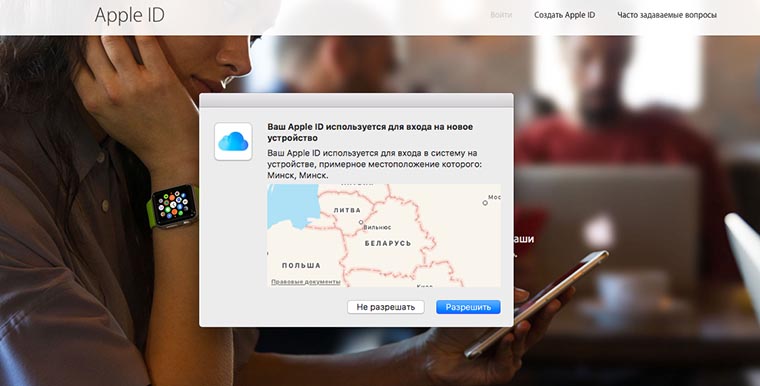

Двухфакторная аутентификация появилась как составная часть iOS 9 и вышедшей одновременно с ней версии macOS. Новый метод включает дополнительную проверку при любой попытке зайти в учетную запись Apple ID с нового устройства: на все доверенные устройства (iPhone, iPad, iPod Touch и компьютеры под управлением свежих версий macOS) моментально приходит интерактивное уведомление. Чтобы получить доступ к уведомлению, нужно разблокировать устройство (паролем или датчиком отпечатка пальцев), а для получения одноразового кода потребуется нажать на кнопку подтверждения в диалоговом окне.

Как и в предыдущем методе, в новой схеме возможно получение одноразового пароля в виде СМС или голосового звонка на доверенный телефонный номер. Однако, в отличие от двухэтапной проверки, пользователю в любом случае будут доставлены push-уведомления, и неавторизованную попытку зайти в учетную запись пользователь может заблокировать с любого из своих устройств.

Поддерживаются и пароли приложений. А вот от кода восстановления доступа в Apple отказались: если ты потеряешь свой единственный iPhone вместе с доверенной SIM-картой (которую по каким-то причинам не сможешь восстановить), для восстановления доступа к учетной записи тебе придется пройти настоящий квест с подтверждением личности (и нет, скан паспорта таким подтверждением не является… да и оригинал, что называется, «не канает»).

Зато в новой системе защиты нашлось место для удобной и привычной офлайновой схемы генерации одноразовых кодов. Для нее используется совершенно стандартный механизм TOTP (time-based one-time password), который каждые тридцать секунд генерирует одноразовые коды, состоящие из шести цифр. Эти коды привязаны к точному времени, а в роли генератора (аутентификатора) выступает само доверенное устройство. Коды добываются из недр системных настроек iPhone или iPad через Apple ID -> Password and Security.

Мы не станем подробно объяснять, что такое TOTP и с чем его едят, но об основных отличиях реализации этого метода в iOS от аналогичной схемы в Android и Windows рассказать все-таки придется.

В отличие от основных конкурентов, Apple позволяет использовать в качестве аутентификаторов исключительно устройства собственного производства. В их роли могут выступать доверенные iPhone, iPad или iPod Touch под управлением iOS 9 или 10. При этом каждое устройство инициализируется уникальным секретом, что позволяет в случае его утраты легко и безболезненно отозвать с него (и только с него) доверенный статус. Если же скомпрометирован окажется аутентификатор от Google, то отзывать (и заново инициализировать) придется статус всех инициализированных аутентификаторов, так как в Google решили использовать для инициализации единственный секрет.

Насколько это безопасно

В сравнении с предыдущей реализацией новая схема все же более безопасна. Благодаря поддержке со стороны операционной системы новая схема более последовательна, логична и удобна в использовании, что немаловажно с точки зрения привлечения пользователей. Система доставки одноразовых паролей также существенно переработана; единственное оставшееся слабое звено - доставка на доверенный телефонный номер, который пользователь по-прежнему должен верифицировать в обязательном порядке.

Теперь при попытке входа в учетную запись пользователь мгновенно получает push-уведомления на все доверенные устройства и имеет возможность отклонить попытку. Тем не менее при достаточно быстрых действиях злоумышленник может успеть получить доступ к учетной записи.

Как взломать двухфакторную аутентификацию

Так же как и в предыдущей схеме, двухфакторную аутентификацию можно взломать с помощью маркера аутентификации, скопированного с компьютера пользователя. Атака на SIM-карту тоже сработает, но попытка получить код через СМС все же вызовет уведомления на всех доверенных устройствах пользователя, и он может успеть отклонить вход. А вот подсмотреть код на экране заблокированного устройства уже не удастся: придется разблокировать девайс и дать подтверждение в диалоговом окне.

Как защититься

Уязвимостей в новой системе осталось не так много. Если бы Apple отказалась от обязательного добавления доверенного телефонного номера (а для активации двухфакторной аутентификации хотя бы один телефонный номер верифицировать придется в обязательном порядке), ее можно было бы назвать идеальной. Увы, необходимость верифицировать телефонный номер добавляет серьезную уязвимость. Попытаться защититься можно точно так же, как ты защищаешь номер, на который приходят одноразовые пароли от банка.

Продолжение статьи доступно только подписчикам

Вариант 1. Оформи подписку на «Хакер», чтобы читать все статьи на сайте

Подписка позволит тебе в течение указанного срока читать ВСЕ платные материалы сайта, включая эту статью. Мы принимаем оплату банковскими картами, электронными деньгами и переводами со счетов мобильных операторов.

Совсем недавно Apple предложила пользователям включить двухфакторную авторизацию для аккаунтов Apple ID, которые используются, например, для покупки приложений в App Store. Мы предлагаем подробную инструкцию о том, как это сделать.

Двухэтапная авторизация необходима для повышения безопасности Apple-аккаунта. При активации этой функции помимо основного пароля будет запрашиваться дополнительное подтверждение доступа - с помощью SMS или push-уведомления, это потребуется для следующих действий:

Вход на сайт для управления учетной записью;

Покупка в iTunes, App Store или iBookstore на новом устройстве ;

Получение поддержки от Apple, связанной с Apple ID.

В теории это выглядит запутанно. Для активации двухфакторной авторизации нужно привязывать к своему аккаунту одно или несколько iOS-устройств, на которые будут приходить сообщения с кодами. При попытке авторизоваться на сайте Apple ID или при первой покупке в App Store на привязанное устройство придёт push-оповещение или SMS с кодом, который необходимо будет ввести в iTunes или на сайте Apple.

С помощью двухфакторной аутентификации мы можем обезопасить себя от тех, кто украдёт или подберёт пароль от нашего Apple ID. Имея полный доступ к аккаунту злоумышленник помимо всего прочего может:

Получить доступ к резервным копиям ваших устройств, которые хранятся в iCloud (вместе с перепиской, заметками и т.д.);

Используя вашу банковскую карточку купить парочку очень дорогих приложений в App Store;

Писать от вашего имени, используя ваш аккаунт iMessage;

Обезопасил себя 24-символьным паролем и титановой дверью,

Илья Чекальский,

TJournal

К сожалению, один из самых надежных способов защиты пользователей техники Apple небезупречен. Иногда злоумышленникам удается собрать необходимый набор средств для обхода двухфакторной аутентификации.

Случиться это может с каждым, будьте внимательны.

Нам пишет читатель Дмитрий:

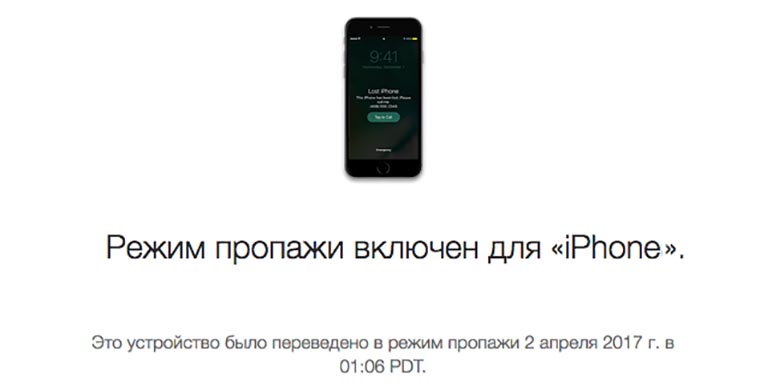

На днях был взломан мой Apple ID. iPhone, на котором была включена двухфакторная аутентификация, перешел в режим пропажи. Вспомнил, что к этому Apple ID привязан еще и Mac. Не стал паниковать и совершать необдуманные действия.

Пришел домой, к счастью, ноутбук не был заблокирован, Зашел на icloud.com под своим логином и паролем, открыл раздел “Найти iPhone” и просто снял режим пропажи.

На следующий день iPhone снова заблокировали, проблема решилась тем же способом.

На данный момент самым надежным способом защиты Apple ID является двухфакторная аутентификация. Она появилась вместе с iOS 9 и вышедшей одновременно версией macOS. Защита предполагает прохождение дополнительной проверки при попытке входа в учетную запись Apple ID. На доверенные устройства приходит проверочный код подтверждения или СМС с паролем.

Система является довольно стабильной и защищенной, особенно при наличии нескольких доверенных устройств.

Случай, который произошёл с Дмитрием, довольно интересный и вместе с тем непонятный. Злоумышленники каким-то образом смогли пройти двухфакторную проверку для включения блокировки на его iPhone.

Как такое возможно

При попытке взлома используется подобная схема.

Сначала требуется получить учетные данные жертвы. Для этого может использоваться банальное наблюдение или сбор данных через специальные приложения. Ни для кого не секрет, что некоторые программы могут , в том числе и персональные данные пользователя.

Когда пароль жертвы окажется на руках, злоумышленники получают копию его сим-карты. Сейчас сделать это довольно просто, можно подделать некоторые документы, ксерокопии и т.п. либо воспользоваться «помощью» сотрудника оператора сотовой связи.

Вот так у абсолютно незнакомого человека может появиться твой логин и пароль, а так же рабочий номер телефона. А ведь это все, что нужно для прохождения двухфакторной аутентификации.

Да, для получения всего необходимого нужно потратить много времени и усилий, однако, при должном уровне подготовки все возможно.

Теперь можно заблокировать любое устройство жертвы, не владея при этом ни одним из его доверенных гаджетов.

Белые пятна в истории

Пока нельзя на 100% сказать, как злоумышленникам удалось раздобыть учетные данные Дмитрия, если использовалось специальное приложение, то какое именно.

Не ясно, почему при наличии логина, пароля и номера телефона не удалось сменить пароль от учетной записи Apple ID. Только эта оплошность и позволила вернуть свои девайсы в рабочее состояние и восстановить контроль над учетной записью.

Как обезопаситься

Чтобы свести к минимуму вероятность взлома, нужно придерживаться простых правил:

1. Как можно реже используйте свой логин и пароль от Apple ID, особенно в публичных местах.

3. Ни в коем случае не вводите данные в приложениях и на сомнительных сайтах по ссылке из писем либо смс.

4. При включении двухфакторной аутентификации при возможности указывайте минимум два доверенных устройства.

Система защиты имеет одно слабое место – доверенный телефонный номер, который пользователь должен подтверждать в обязательном порядке. Именно этой лазейкой и пользуются злоумышленники, которые имеют возможность быстро «клонировать» нужные сим-карты.

Будьте бдительны и осторожны, удачи!

Горячие новости Apple:

С целью вымогательства у пользователей денег для разблокировки Apple устройств. Все это происходит из-за невнимательности пользователей, они устанавливают простые пароли на свои аккаунты и пользуются общими аккаунтам для получения якобы бесплатных приложений.

Не смотря на то, что к вашему аккаунту не привязана карта VISA, MasterCard это еще не значит, что вам нечего терять. С iOS 7 стала доступна функция Найти мой iPhone , которая помогает пользователю определить где находится iOS-устройство на карте, и в случае потери iPhone, iPad заблокировать его или удалить с него все данные. Все это осуществляется через веб-интерфейс сервиса icloud.com через обычный браузер, с помощью которого в несколько кликов можно заблокировать любое устройство привязанное к вашему iCloud аккаунту. Дальнейшая разблокировка этого устройства возможна только при вводе вашего пароля и если пароль был забыт/утерян или сменен злоумышленником, то только при отправке чека о покупке в службу поддержки Apple. В противном случае ваш iPhone, iPad превращается в кирпич. Проще говоря если вы потеряете почту на которую зарегистрирован ваш iPhone или аккаунт Apple ID, то злоумышленник спокойно поменяет там все пароли и заблокирует устройство. А на своем телефоне вы увидите такое сообщение:

И даже если вы заплатите злоумышленникам, они ничего вам не вышлют.

Для того чтобы обезопасить свой аккаунт Apple ID от кражи, нужно соблюдать элементарные правила безопасности. Не использовать простые пароли типа: 123456, qwerty. Пароли нужно разбавлять символами, например “!”№;%:?*()_+” и т.п. Устанавливайте ответы на секретные вопросы в личном кабинете.

Также с недавнего времени у Apple появилась возможность включения двухфакторной аутентификации. Двухуровневая аутентификация является самым надежным способом уберечь Apple ID от кражи. Для совершения каких-либо изменений в личном кабинете Apple ID вам необходимо будет ввести уникальный код, который высылается на ваш личный номер мобильного телефона, заранее привязанный к аккаунту. Таким образом никто не сменит пароль или электронную почту на вашем аккаунте не имея ваш мобильный телефон.

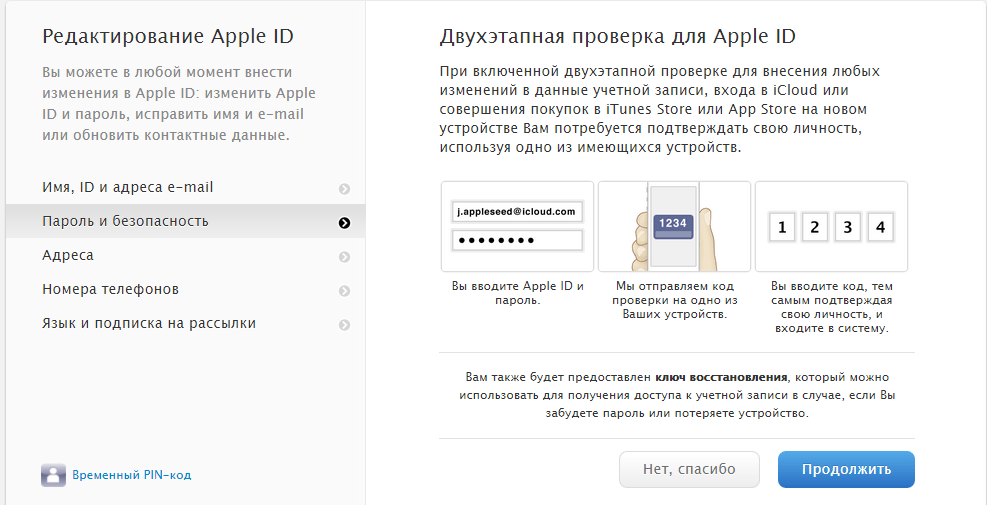

И так как же происходит включение двухфакторной аутентификации Apple ID

Для начала вам необходимо войти в управление Apple ID по ссылке https://appleid.apple.com/

Затем пройдите во вкладку пароль и безопасность. Если ранее вы не устанавливали секретные вопросы, то вы сразу попадете в настройки, если же у вас уже установлены секретные вопросы ответьте на них. И в разделе двухэтапная проверка нажмите приступить .

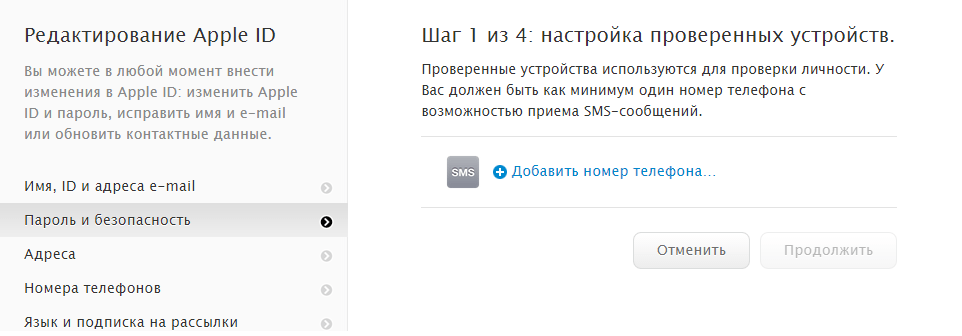

Ознакомившись с информацией на всех этапах, нажимайте продолжить .

На следующем этапе добавьте номер своего мобильного телефона

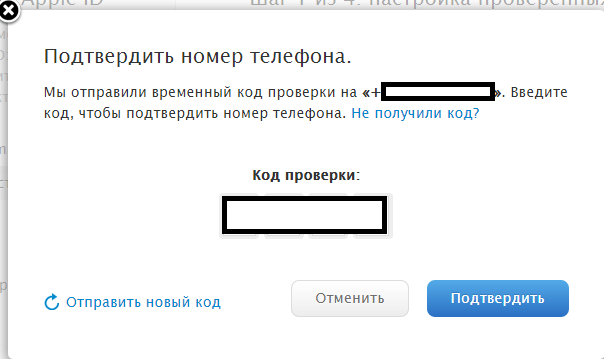

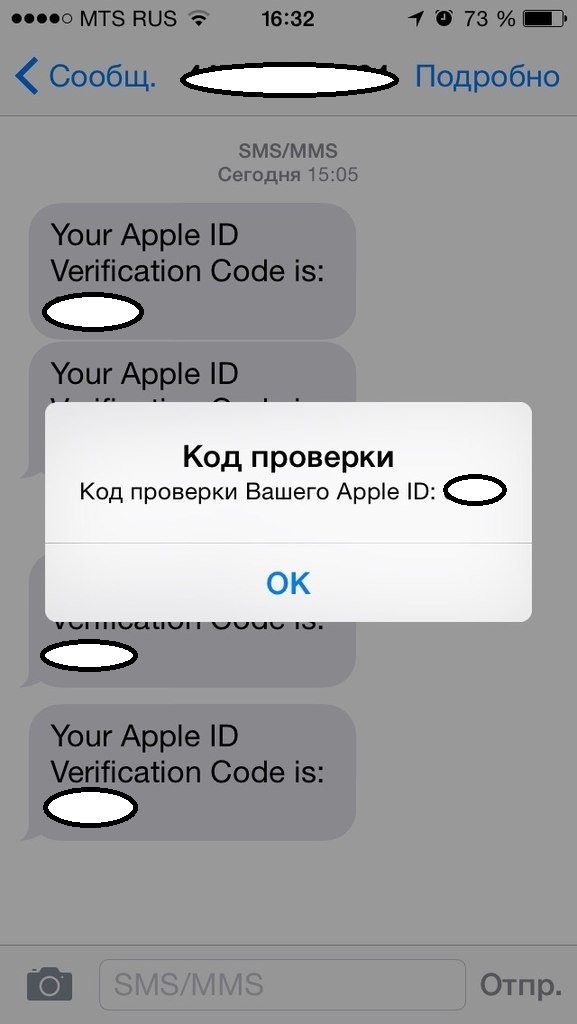

После добавления номера телефона на него будет выслан код, который должен придти в течение 1 минуты.

Когда подтвердите свой номер телефона вы окажитесь на следующем шаге. Здесь вы увидите ранее зарегистрированные в Apple ID устройства. Подтвердите их, в устройствах должны быть включена функция “Найти мой…” и они должны быть подключены к интернету.

На экране устройства высветится код

Далее появится ваш ключ восстановления, который нужно распечатать и положить в укромное место, например в коробку из под устройства. С помощью этого ключа вы сможете восстановить ваш аккаунт если потеряете сим-карту. На следующем шаге подтвердите, то что вы получили код введите его же. Подтвердите информацию о том что вы ознакомились с условиями и на этом настройка закончилась.

Теперь при входе в управление Apple ID или iCloud, вам нужно будет вводить код, который будет приходить на ваше устройство в виде СМС или в виде всплывающего окна на iOS как это было в предыдущем изображении.